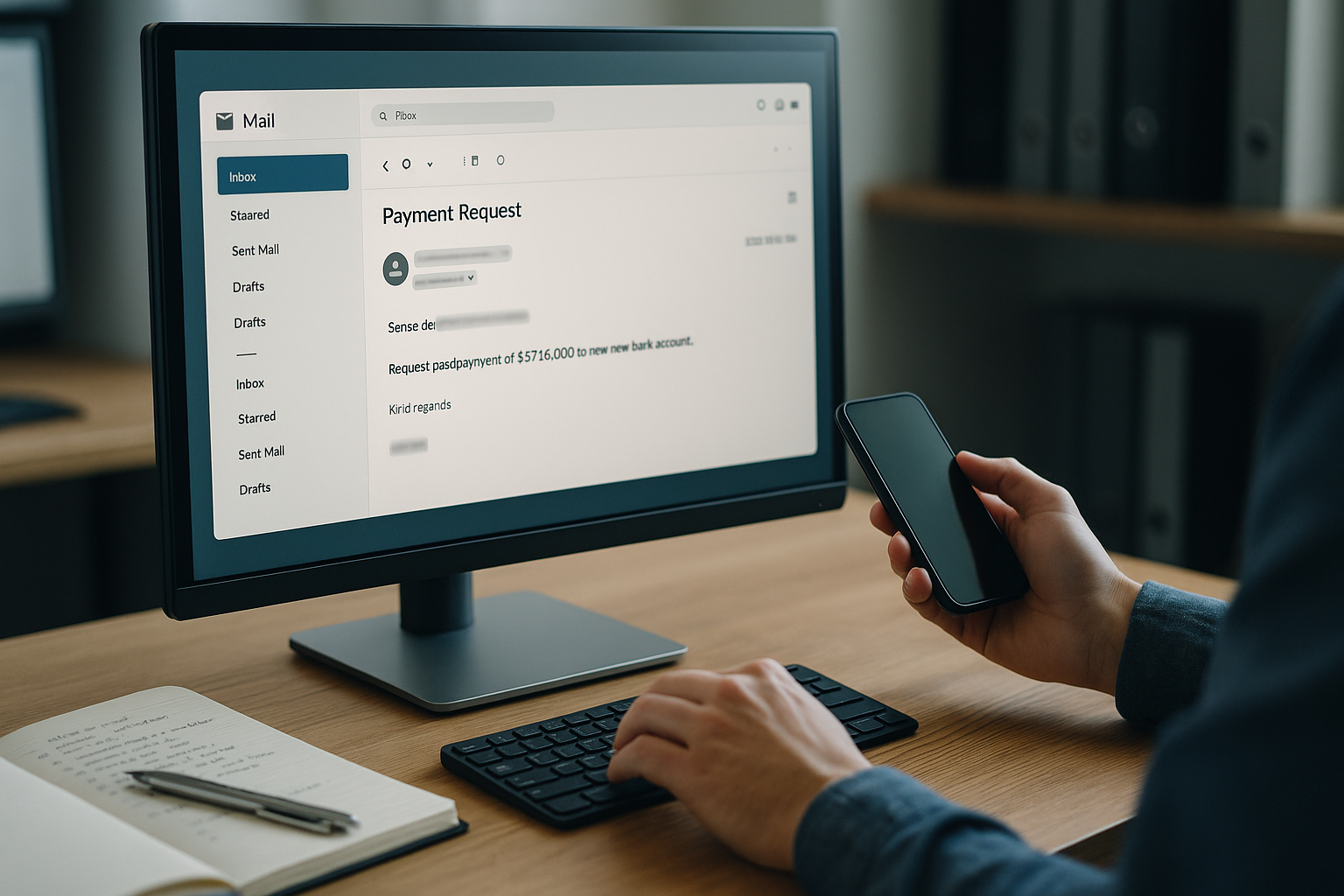

Ein Freitagmittag im Rechnungswesen. Per E-Mail meldet sich ein langjähriger Lieferant mit einer neuen Bankverbindung – die offene Rechnung über 180.000 Euro soll bitte auf das aktualisierte Konto überwiesen werden. Der Sachbearbeiter öffnet die Mail, prüft die bekannte Absenderadresse, findet die PDF-Rechnung im Anhang und gibt die Zahlung frei. Montag stellt sich heraus: Die E-Mail war gefälscht, die Domain minimal abweichend, das Geld ist weg. Der Lieferant hat nie eine Bankdatenänderung vorgenommen – ein klassischer Fall von Informationssicherheit, die im Alltag an der richtigen Stelle greifen muss.

Was wie ein Einzelfall klingt, ist Alltag in deutschen Finanzabteilungen – und trifft Unternehmen jeder Größe. Die besten Firewalls, ausgefeilte ERP-Systeme und strikte Richtlinien verlieren ihre Wirkung, wenn Mitarbeitende im entscheidenden Moment nicht erkennen, dass sie gerade manipuliert werden. Genau hier setzt eine strukturierte Informationssicherheit Schulung Mitarbeiter an: Sie verwandelt die menschliche Schwachstelle in eine wirksame Kontrollinstanz.

Warum Informationssicherheit Schulung Mitarbeiter ein CFO-Thema ist

Informationssicherheit wird häufig als IT-Aufgabe verstanden. Tatsächlich aber betrifft sie alle Prozesse, in denen sensible Daten verarbeitet, Freigaben erteilt oder Zahlungen ausgelöst werden. Für CFOs und Leiter Rechnungswesen bedeutet das: Jede Schwachstelle in der menschlichen Firewall kann zu direktem Geldabfluss, Liquiditätsengpässen, Betriebsunterbrechungen oder Reputationsschäden führen.

Drei typische Szenarien verdeutlichen die Reichweite: Im Purchase-to-Pay-Prozess meldet ein Lieferant per E-Mail eine neue Bankverbindung. Ohne Verifikation über einen zweiten Kanal wird die Änderung im System hinterlegt – und die nächste Zahlung fließt an Betrüger. Im Order-to-Cash-Bereich fängt ein Angreifer ausgehende Rechnungen ab, manipuliert die Bankdaten und leitet Kundenzahlungen um. Der Kunde zahlt pünktlich, das Geld kommt aber nie an. Im dritten Szenario bestätigt ein Mitarbeitender aus Versehen einen MFA-Push, obwohl er sich gar nicht einloggen wollte. Kurz darauf werden im ERP Freigabeworkflows geändert oder Stammdaten manipuliert.

Allen drei Fällen ist gemeinsam: Technik, Prozesse und Richtlinien waren vorhanden – aber im entscheidenden Moment hat der Mensch falsch gehandelt. Eine strukturierte Informationssicherheit Schulung Mitarbeiter schließt genau diese Lücke. Sie sorgt dafür, dass Mitarbeitende typische Angriffsmuster erkennen, konkrete Verhaltensregeln kennen und im Zweifelsfall richtig eskalieren. Das reduziert nicht nur Fraud-Risiken, sondern stärkt auch das interne Kontrollsystem – und schafft Nachweise, die in Audits und Prüfungen gefordert werden.

Begriffsrahmen: Informationssicherheit, IT-Sicherheit, Datenschutz

Bevor wir in die Schulungsinhalte einsteigen, lohnt sich eine klare Abgrenzung. Informationssicherheit umfasst den Schutz aller Informationen – digital und analog –, die für das Unternehmen wertvoll sind. IT-Sicherheit konzentriert sich auf den Schutz technischer Systeme wie Server, Netzwerke und Anwendungen. Datenschutz wiederum regelt den Umgang mit personenbezogenen Daten und stellt sicher, dass Rechte Betroffener gewahrt bleiben. Die drei Bereiche überschneiden sich, verfolgen aber unterschiedliche Ziele.

Im Finance-Kontext sind vor allem die Schutzziele der Informationssicherheit relevant: Vertraulichkeit bedeutet, dass nur autorisierte Personen Zugriff auf sensible Daten haben – etwa Zahlungsinformationen, Vertragsinhalte oder Personaldaten. Integrität stellt sicher, dass Daten nicht unbemerkt verändert werden – beispielsweise Bankverbindungen, Rechnungsinhalte oder Freigabestufen. Verfügbarkeit garantiert, dass Systeme und Informationen jederzeit einsatzbereit sind – was gerade bei Ransomware-Angriffen zum kritischen Faktor wird, wenn der Zahlungsverkehr oder der Monatsabschluss blockiert ist.

Warum ist das kein reines IT-Thema? Weil Freigaben, Vier-Augen-Prinzipien, Stammdatenpflege, E-Mail-Kommunikation, Collaboration-Tools und der Umgang mit Dienstleistern unmittelbar das Finanz- und Rechnungswesen betreffen. Eine Informationssicherheit Schulung Mitarbeiter muss daher nicht nur technische Basics vermitteln, sondern vor allem prozessorientiertes Risikobewusstsein aufbauen.

Risiko-Landkarte für Finance: Was wirklich zählt

Nicht alle Bedrohungen sind gleich dringlich. Für CFOs und Finanzverantwortliche lohnt sich eine klare Priorisierung, die sich an der unmittelbaren Schadenswirkung orientiert. An erster Stelle stehen Risiken mit direktem Geldabfluss: Zahlungsbetrug wie CEO-Fraud, gefälschte Lieferantenbankdatenänderungen, manipulierte Rechnungen und Zahlungsumleitungen. Diese Angriffe zielen darauf ab, Geld aus dem Unternehmen zu schleusen – oft mit Erfolg, weil sie plausibel wirken und unter Zeitdruck stattfinden.

Auf der zweiten Prioritätsstufe folgen Manipulations- und Fehlbuchungsrisiken: unerlaubte Änderungen an Stammdaten, Freigabeworkflows, Rechnungsinhalten oder Kontodaten. Hier geht es nicht sofort ums Geld, aber um die Integrität der Prozesse – und damit um die Grundlage verlässlicher Buchführung. Die dritte Stufe bildet die Betriebsunterbrechung: Ransomware in Buchhaltung, ERP oder DMS, Ausfall von Zahlungsverkehr oder Abschlussprozessen. Solche Vorfälle stoppen den laufenden Betrieb und verursachen hohe Kosten für Wiederherstellung und Notbetrieb.

Die vierte Priorität umfasst Compliance- und Audit-Risiken: fehlende Nachweise für Schulungen, Richtlinienkenntnisse, Kontrollen oder Audit-Trails. Diese Lücken führen zwar nicht unmittelbar zu Schäden, erhöhen aber das Haftungsrisiko und erschweren die Rechenschaftspflicht gegenüber Prüfern und Aufsicht. Eine wirksame Informationssicherheit Schulung Mitarbeiter orientiert sich an dieser Priorisierung und legt den Schwerpunkt auf die Themen, die das größte Schadenpotenzial haben.

Informationssicherheit Schulung Mitarbeiter als Management- und Governance-Thema

Informationssicherheit ruht auf drei Säulen: Technik, Organisation und Mensch. Technik umfasst Firewalls, Verschlüsselung, Multi-Faktor-Authentifizierung und Zugriffskontrollen. Organisation bedeutet Richtlinien, Freigabeprozesse, Rollen- und Berechtigungskonzepte. Der Mensch ist die Säule, die am häufigsten unterschätzt wird – und gleichzeitig der häufigste Einstiegspunkt für Angreifer. Genau deshalb ist eine Informationssicherheit Schulung Mitarbeiter kein IT-Projekt, sondern ein zentrales Governance-Thema.

Aus CFO-Sicht lassen sich drei zentrale Nutzenargumente formulieren. Erstens: Die Schulung reduziert das Fraud- und Fehlüberweisungsrisiko durch verlässliche Verhaltensregeln. Mitarbeitende lernen, bei Bankdatenänderungen immer einen zweiten Kanal zu nutzen, verdächtige E-Mails zu melden und unter Zeitdruck nicht blind zu handeln. Zweitens: Weniger Störungen in Purchase-to-Pay, Order-to-Cash und Monatsabschlussprozessen, weil Account-Übernahmen, Phishing-Vorfälle und Systemausfälle seltener werden. Drittens: Rechenschaftspflicht und Nachweisführung. Eine dokumentierte Schulung mit Testergebnissen, Teilnahmequoten und Wiederholungszyklen erfüllt Anforderungen aus Audits, Compliance-Prüfungen und internen Kontrollen.

Für IT- und Digital-Verantwortliche steht der stabile Betrieb im Vordergrund: Weniger Helpdesk-Tickets, schnellere Meldung von Vorfällen, geringere Zahl kompromittierter Accounts. Hinzu kommt die Skalierbarkeit: Eine Online-Schulung lässt sich schnell ausrollen, tracken und aktualisieren – und erreicht auch verteilte Teams und Standorte zuverlässig.

Was gehört in eine Informationssicherheit Schulung Mitarbeiter?

Die Suchintention hinter dem Keyword ist klar: Entscheider wollen wissen, welche Inhalte eine wirksame Schulung umfassen muss. Die Antwort lässt sich in Lernzielen formulieren. Mitarbeitende sollen typische Angriffsmuster in Finance-Alltagssituationen erkennen – etwa CEO-Fraud, Rechnungsbetrug oder gefälschte Bankdatenänderungen. Sie sollen konkrete Stop-and-Check-Regeln für Zahlungen, Stammdaten und Freigaben kennen – beispielsweise die Pflicht zur Verifikation über einen zweiten Kanal.

Sie sollen wissen, wie sie Vorfälle melden: an wen, mit welchen Informationen, wie schnell – und was sie niemals selbst lösen sollten. Schließlich sollen sie verstehen, welche Daten und Tools besonders kritisch sind: ERP, Banking, DMS, E-Mail, Microsoft 365, Lieferantenportale. Diese Lernziele sind keine abstrakten Vorgaben, sondern unmittelbar prozessrelevant. Sie verankern Security-Awareness in den täglichen Arbeitsabläufen und machen aus Mitarbeitenden aktive Kontrollelemente.

Pflichtmodul 1: Zahlungsbetrug und Social Engineering mit Finance-Fokus

Das wichtigste Modul in jeder Informationssicherheit Schulung Mitarbeiter im Finance-Bereich behandelt Zahlungsbetrug. CEO-Fraud, Rechnungsbetrug, Bankdatenänderungen und Zahlungsumleitungen sind die häufigsten und teuersten Angriffsformen. Typische Muster: Eine E-Mail vom vermeintlichen Geschäftsführer fordert eine dringende, vertrauliche Überweisung. Eine Rechnung kommt mit dem Hinweis auf eine neue Bankverbindung. Ein angeblicher Auditor oder Anwalt meldet sich mit einer streng geheimen Zahlungsanweisung. Ein Lieferant teilt per E-Mail neue Kontodaten mit – und bittet um schnelle Umsetzung.

Erkennungsmerkmale sind oft subtil, aber erkennbar: Zeitdruck, abweichende Domain, neue Bankverbindung, ungewohnte Freigabewege, ungewöhnliche Kontaktdaten oder ein ungewohnter Tonfall. Das Modul vermittelt klare Verhaltensregeln. Bankdatenänderungen niemals nur per E-Mail akzeptieren – immer Verifikation über einen zweiten Kanal mit einem bekannten Kontakt. Zahlungsanweisungen mit Eile und Geheimhaltung grundsätzlich eskalieren. Keine Änderungen an Lieferantenstammdaten ohne dokumentierte Prüfung – wer hat geändert, was genau, warum, mit wessen Freigabe.

Praxisbezug entsteht durch konkrete Beispiele: Die IBAN-Change-Mail im Purchase-to-Pay-Prozess, die gefälschte PDF-Rechnung mit manipulierter Bankverbindung, die manipulierte Zahlungsavise oder das gefälschte Lieferantenportal. Mitarbeitende lernen, diese Situationen nicht als unwahrscheinlich abzutun, sondern als reale Bedrohung zu behandeln – und sich entsprechend zu verhalten.

Pflichtmodul 2: Identitäten, Passwörter und Multi-Faktor-Authentifizierung

Finance-Accounts sind besonders wertvoll, weil sie Zugriff auf Freigaben, Stammdaten, Zahlungsdateien und Reports bieten. Ein kompromittiertes ERP- oder Banking-Login kann erheblichen Schaden anrichten. Deshalb gehört das Thema Identitätsschutz in jede Informationssicherheit Schulung Mitarbeiter. Inhalte umfassen starke Passphrasen, Einzigartigkeit je System, den Einsatz von Passwortmanagern sowie die richtige Nutzung von Multi-Faktor-Authentifizierung.

Besonders wichtig: MFA ist kein Freifahrtschein. Mitarbeitende müssen verstehen, dass MFA-Pushs nur bestätigt werden dürfen, wenn sie selbst gerade einen Login-Versuch gestartet haben. Die typische Umgehung heißt Push-Fatigue: Angreifer lösen so viele MFA-Anfragen aus, dass das Opfer genervt eine davon bestätigt – und damit den Zugang freigibt. Die goldene Regel lautet: Wenn MFA kommt und du hast dich nicht eingeloggt, lehne ab und melde sofort.

Hinzu kommt das Rollen- und Rechtebewusstsein. Keine Account-Sharing-Praxis im Team, keine gemeinsamen Logins für Freigaben, keine Weitergabe von Passwörtern. Jede Aktion muss einer Person zuordenbar sein – das ist nicht nur Security-Hygiene, sondern auch Audit-Anforderung. Wer Zugriff auf kritische Systeme hat, trägt besondere Verantwortung. Das Modul vermittelt diese Verantwortung – und gibt konkrete Handlungsempfehlungen für den Alltag.

Pflichtmodul 3: Sicherer E-Mail- und Dateiumgang mit Rechnungs- und DMS-Bezug

E-Mail ist nach wie vor der häufigste Angriffsvektor. Im Finance-Kontext sind manipulierte Rechnungen, geänderte PDFs, Links zu Fake-Portalen und gefährliche Anhänge besonders relevant. Das Modul zeigt, wie Mitarbeitende Absender und Reply-to-Adressen prüfen, wie sie Links lesen statt klicken und wie sie Anhänge nur aus erwarteten Kontexten öffnen. Zentrale Regel: Zahlungsrelevante Informationen niemals aus einer einzelnen E-Mail heraus übernehmen – immer über einen zweiten Kanal verifizieren.

Ein typisches Finance-Beispiel: Rechnung im Anhang mit Hinweis Bitte neue Bankverbindung beachten oder Korrekturrechnung mit Druck zur sofortigen Zahlung. Solche Mails wirken authentisch, sind aber oft gefälscht. Mitarbeitende müssen lernen, hier nicht reflexartig zu handeln, sondern innezuhalten, zu prüfen und im Zweifel zu melden. Das Modul vermittelt diese Prüfroutine als festen Bestandteil des Arbeitsalltags – nicht als Ausnahme, sondern als Standard.

Pflichtmodul 4: Stammdaten- und Freigabeprozesse als Sicherheitsanker

Stammdaten sind das Geldabfluss-Ventil im Unternehmen. Wer Lieferantenbankdaten, Zahlungsbedingungen oder Freigabeworkflows ändern kann, hat direkten Einfluss auf den Cashflow. Deshalb muss jede Informationssicherheit Schulung Mitarbeiter das Thema Stammdaten- und Freigabeprozesse prominent behandeln. Inhalte umfassen das Rollenverständnis: Wer darf anlegen, wer ändern, wer freigeben? Welche Trennung ist erforderlich – Stichwort Segregation of Duties und Vier-Augen-Prinzip?

Konkrete Golden Rules lauten: Keine Stammdatenänderung ohne Ticket oder Nachweis. Änderungsgrund dokumentieren. Unabhängige Freigabe einholen. Red Flags erkennen: Wenn geänderte Kontaktdaten plus neue Bankverbindung plus Zeitdruck zusammenkommen, ist das ein High-Risk-Szenario. Das Modul vermittelt, dass Kontrollen keine Bürokratie sind, sondern Fraud-Schutz. Mitarbeitende verstehen ihre Rolle im Kontrollumfeld – und handeln entsprechend.

Pflichtmodul 5: Cloud-, Tool- und Daten-Governance gegen Schatten-IT

Rechnungen, Verträge und Auswertungen landen oft in privaten Cloud-Diensten oder schnellen Tools, die nicht vom Unternehmen freigegeben sind. Das Problem: Unkontrollierte Weitergabe, fehlende Verschlüsselung, unklare Speicherorte. Das Modul zeigt den Unterschied zwischen freigegebenen und beliebigen Public-Tools. Es vermittelt Mindestregeln: Wo dürfen Rechnungen, Verträge und Personaldaten gespeichert werden? Wer darf teilen? Wie funktionieren externe Freigaben? Und wie können Mitarbeitende schnell ein Tool anfragen, damit Schatten-IT unattraktiv wird?

Ein Finance-Beispiel: Export aus dem ERP als Excel-Datei, hochgeladen in einen privaten Drive, von dort geteilt mit externen Beratern – ohne Versionskontrolle, ohne Nachvollziehbarkeit, ohne Zugriffsschutz. Das Ergebnis: Unkontrollierte Weitergabe, Versionenchaos, falsche Zahlenbasis für Entscheidungen. Das Modul macht klar, warum freigegebene Tools existieren – und wie Mitarbeitende sie nutzen sollten.

Pflichtmodul 6: Incident-Verhalten und Meldekultur als Schadenbremse

Die Time-to-Report entscheidet oft über die Schadenshöhe. Wenn ein Mitarbeitender eine verdächtige E-Mail sofort meldet, kann die IT reagieren, bevor Schaden entsteht. Wenn er zwei Tage wartet, ist der Angreifer längst im System. Das Modul definiert, was ein Incident im Finance-Kontext ist: verdächtige E-Mail, falsche Zahlung, ungewohnte Stammdatenänderung, MFA-Anfrage ohne Login, ungewöhnliche Regelverletzung im Workflow.

Es vermittelt Sofortmaßnahmen: Stoppen. Trennen, keine weiteren Schritte. Melden. Beweise nicht aufräumen. Es klärt Meldewege: An wen? Welche Angaben – Zeitpunkt, Absender, Screenshot, betroffener Prozess? Ziel ist eine Kultur, in der Melden als professionell gilt, nicht als peinlich. Mitarbeitende sollen lernen: Lieber einmal zu viel gemeldet als einmal zu spät. Das Modul schafft psychologische Sicherheit – und reduziert so die Hemmschwelle, Vorfälle schnell zu eskalieren.

Zusatzmodule für gezielte Vertiefung

Neben den Pflichtmodulen lassen sich gezielte Zusatzmodule anbieten, die auf spezifische Risiken oder Zielgruppen eingehen. Ein Modul zu Ransomware und Business Continuity erklärt typische Auswirkungen auf den Zahlungsverkehr, den Monatsabschluss und die Verfügbarkeit von DMS und ERP. Mitarbeitende lernen, keine Selbstreparatur zu versuchen, sondern sofort zu melden – und verdächtige Dateien gar nicht erst zu öffnen.

Ein Modul zu Collaboration-Angriffen behandelt Fake-Teams-Chats, geteilte Links, externe Gäste und ungewöhnliche Freigabeanfragen in Microsoft 365, Teams oder SharePoint. Ein weiteres Modul widmet sich dem sicheren Kontakt mit Lieferanten und Dienstleistern: Known-Contact-Prinzip, Rückrufnummern nicht aus E-Mails übernehmen, dokumentierte Kommunikationswege. Diese Module sind nicht für alle Mitarbeitenden zwingend erforderlich, erhöhen aber die Sicherheit in besonders exponierten Bereichen erheblich.

Generative KI im Finance-Alltag: Daten- und Governance-Perspektive

Generative KI-Tools werden zunehmend im Arbeitsalltag eingesetzt – auch in Finance. Die Risiken: Eingabe vertraulicher Zahlungs-, Vertrags- oder Personaldaten in nicht freigegebene Tools, unklare Datenverarbeitung, falsche Outputs als Entscheidungsgrundlage. Eine Informationssicherheit Schulung Mitarbeiter sollte deshalb grundlegende Regeln für sichere KI-Nutzung vermitteln.

Keine sensiblen Inhalte in nicht freigegebene KI-Tools eingeben. Ergebnisse immer verifizieren – gerade bei entscheidungsrelevanten Auswertungen gilt das Vier-Augen-Prinzip. Klare Tool-Freigaben und Was-darf-rein-raus-Regeln etablieren. Das Modul muss nicht tief in technische Details gehen, sollte aber das Risikobewusstsein schärfen – und Mitarbeitenden eine klare Leitlinie für den Alltag geben.

Didaktik und Format: Was eine wirksame Online-Schulung ausmacht

Eine Informationssicherheit Schulung Mitarbeiter muss nicht nur inhaltlich überzeugen, sondern auch didaktisch. Kurze Module von fünf bis acht Minuten halten die Aufmerksamkeit hoch. Konkrete Szenarien aus Purchase-to-Pay und Order-to-Cash schaffen unmittelbaren Praxisbezug. Mini-Entscheidungen wie Was würdest du jetzt tun fördern aktives Lernen. Interaktive Elemente – Quiz, Entscheidungsbäume, kurze Fallstudien – festigen das Wissen.

Transparenz ist wichtig: Gesamtzeit, Pflichtmodule, Refresh-Zyklus sollten klar kommuniziert werden. Nachweis erfolgt über Zertifikat, Teilnahmebestätigung, Testergebnis und dokumentierte Wiederholungen. So entsteht eine Schulung, die nicht als Pflichtübung empfunden wird, sondern als nützliches Werkzeug – und die gleichzeitig alle Anforderungen an Nachweisführung und Audit-Readiness erfüllt.

Organisation und Rollout: Zielgruppenspezifisch statt Einheitsbrei

Eine wirksame Informationssicherheit Schulung Mitarbeiter ist keine One-Size-Fits-All-Lösung. Stattdessen empfiehlt sich ein gestufter Ansatz. Eine Baseline für alle Mitarbeitenden deckt Phishing, Fraud, MFA, E-Mail-Sicherheit und Incident-Meldung ab. Darauf aufbauend folgt ein Finance-spezifischer Pfad als Pflicht: Purchase-to-Pay- und Order-to-Cash-Fraud, Stammdatenänderungen, Freigaben, zweiter Kanal, Umgang mit Zahlungsdateien.

Führungskräfte erhalten einen eigenen Pfad: Vorbildrolle, Freigabeverantwortung, Risikoakzeptanz, Durchsetzung von Kontrollen. Privilegierte Rollen wie IT-Administratoren oder ERP-Key-User brauchen Vertiefung: getrennte Admin-Konten, Rechtehygiene, Change-Disziplin, Logging und Alerting als Ergänzung zur Schulung. Refresher sollten nicht die gesamte Schulung wiederholen, sondern gezielt auf neue Bedrohungen und aktuelle Vorfälle eingehen. Ein Vorabtest kann helfen, erfahrene Mitarbeitende schneller durchzuschleusen.

Kontrollen und Nachweisführung: Was CFOs wirklich brauchen

Eine Informationssicherheit Schulung Mitarbeiter ist nur dann governance-tauglich, wenn sie nachweisbar ist. CFOs brauchen dokumentierte Schulungsquoten: Wer hat wann welche Version absolviert? Sie brauchen Testergebnisse und Wiederholungszyklen, um die Wirksamkeit zu belegen. Sie brauchen Policy-Acknowledgement – die Bestätigung, dass Mitarbeitende zentrale Regeln zur Kenntnis genommen haben. Und sie brauchen Audit-Trails in Prozessen: Nachweise für Bankdatenänderungen, Freigaben, Vier-Augen-Prüfungen.

Wichtig ist der klare Bezug: Die Schulung unterstützt das Kontrollumfeld, ersetzt aber keine Prozesskontrollen. Umgekehrt nützen die besten Prozesse nichts, wenn Mitarbeitende sie nicht verstehen oder umgehen. Schulung und Kontrollen müssen sich ergänzen – und genau das sollte in der Governance-Dokumentation sichtbar werden.

Mini-Cases: Wie Schulung im Alltag wirkt

Drei kurze Beispiele zeigen, wie eine strukturierte Informationssicherheit Schulung Mitarbeiter konkret wirkt. Im ersten Fall meldet ein Lieferant per E-Mail eine Bankdatenänderung. Die Sachbearbeiterin erinnert sich an die Schulung, verifiziert über einen zweiten Kanal – Anruf bei der bekannten Nummer – und stellt fest, dass die E-Mail gefälscht war. Die Fehlüberweisung wird verhindert, die Bankverbindung bleibt unverändert.

Im zweiten Fall erhält ein Mitarbeiter im Mahnwesen eine E-Mail mit manipulierter Rechnung. Statt direkt zu reagieren, prüft er Absender und Anhang, erkennt Abweichungen und meldet den Vorfall. Die IT kann schnell reagieren, der Prozess bleibt sauber. Im dritten Fall erhält eine Kollegin einen MFA-Push, obwohl sie sich nicht einloggen wollte. Sie lehnt ab und meldet sofort. Die IT stellt fest, dass der Account angegriffen wurde, ändert das Passwort und verhindert eine Account-Übernahme.

Das Vorher-Nachher-Bild ist deutlich: Weniger Rückfragenchaos, klarer Meldeweg, messbare Verbesserung bei Klick- und Meldequoten und höhere Prozessstabilität. Die Schulung zahlt sich unmittelbar aus – nicht nur in vermiedenen Schäden, sondern auch in gestiegener Handlungssicherheit der Mitarbeitenden.

Messbarkeit und Steuerung: KPIs, die für Finance und Revision zählen

Eine professionelle Informationssicherheit Schulung Mitarbeiter lässt sich steuern und messen. Teilnahmequote nach Bereich, Standort und Rolle – mit separater Auswertung für Finance – ist die Basis. Bestehensquote und Wiederholerquote zeigen, ob die Inhalte verstanden werden. Phishing-KPIs wie Klickrate, Reporting-Rate und Time-to-Report messen das Verhalten im realen Betrieb.

Besonders wertvoll sind prozessnahe KPIs: Anzahl und Quote Bankdatenänderung korrekt verifiziert – stichprobenfähig dokumentiert. Anzahl gestoppter Zahlungen wegen Verdachtsmomenten – qualitativ und quantitativ auswertbar. Auffälligkeiten bei Stammdatenänderungen, etwa Häufungen oder Änderungen außerhalb der Geschäftszeiten. Audit-Readiness bedeutet: Nachweis pro Zeitraum plus Versionierung der Inhalte – was wurde wann geschult. Mit diesen KPIs wird Security messbar, steuerbar und rechenschaftsfähig.

Akzeptanz-Hürden adressieren: Damit es nicht zur Pflichtübung wird

Selbst die beste Schulung scheitert, wenn Mitarbeitende sie als lästige Pflicht empfinden. Vier typische Hürden – und wie sie sich überwinden lassen. Keine Zeit: Kurze Lernmodule, Pause- und Fortsetzen-Funktion, klare Gesamtzeit unter 60 Minuten für die Baseline. Zu trocken: Echte Finance-Szenarien, kurze Stories, konkrete Entscheidungen statt abstrakter Theorie. Nicht mein Job: Klarmachen, dass jeder Klick Geldabfluss oder Abschlussverzug auslösen kann – jede Rolle ist Teil des Kontrollumfelds. Angst vor Fehlern: Meldekultur etablieren – lieber einmal zu viel melden als einmal zu spät. Lernen statt Schuld, Unterstützung statt Bloßstellung.

Wer diese Hürden ernst nimmt und adressiert, schafft Akzeptanz – und damit die Voraussetzung für Wirksamkeit. Eine Informationssicherheit Schulung Mitarbeiter ist kein Selbstzweck, sondern ein Werkzeug. Und Werkzeuge werden nur genutzt, wenn sie nützlich sind.

Merksätze für den Finance-Alltag

Sechs einfache Regeln, die jede Informationssicherheit Schulung Mitarbeiter vermitteln sollte – und die sich Mitarbeitende merken können:

- Zahlungs- und Bankdatenänderungen immer über zweiten Kanal verifizieren

- MFA nur bestätigen, wenn Login wirklich selbst gestartet wurde

- Keine Stammdatenänderung ohne Nachweis, Dokumentation und unabhängige Freigabe

- Verdächtige E-Mails oder Chats nicht weiterleiten oder diskutieren, sondern melden

- Keine Unternehmensdaten in nicht freigegebene Cloud- oder KI-Tools

- Bei Verdacht: stoppen, melden, nicht vertuschen

Diese Merksätze sind keine vollständige Sicherheitsstrategie, aber sie decken die häufigsten Risiken ab – und geben Mitarbeitenden klare Leitplanken für den Alltag.

Aktualität und Pflege als Entscheidungskriterium

Angriffe ändern sich. QR-Code-Phishing, CEO-Fraud-Varianten, Teams-basiertes Social Engineering, neue Betrugsmuster – was heute aktuell ist, kann morgen überholt sein. Deshalb müssen Schulungsinhalte regelmäßig aktualisiert werden. Mindestens quartalsweise Impulse zu aktuellen Bedrohungen, jährliche Baseline-Auffrischung. Wirksamkeit entsteht durch Wiederholung, aktuelle Beispiele und prozessnahe Regeln.

Wer eine Informationssicherheit Schulung Mitarbeiter einkauft oder aufbaut, sollte deshalb nicht nur auf den Startzustand achten, sondern auch auf die Pflegestrategie. Wie oft werden Inhalte aktualisiert? Wie schnell reagiert der Anbieter auf neue Bedrohungen? Wie einfach lassen sich neue Module integrieren? Diese Fragen entscheiden über den langfristigen Wert der Schulung.

Schulung versus Awareness-Programm: Erwartungen richtig setzen

Eine einmalige Schulung ist ein Anfang, aber kein Dauerzustand. Schulung bedeutet: Baseline-Wissen vermitteln, testen, nachweisen. Awareness bedeutet: kontinuierliche Verstärkung durch Lernimpulse, Simulationen, Reminder, zielgruppenspezifische Kampagnen. Empfehlung: Baseline-Schulung plus regelmäßige Fraud- und Phishing-Impulse speziell für Finance – beispielsweise Bankdatenänderung des Monats als Mini-Lernmoment.

Wer diese Unterscheidung versteht, setzt realistische Erwartungen – und baut ein nachhaltiges Sicherheitsprogramm auf, statt sich auf eine einmalige Aktion zu verlassen. Eine Informationssicherheit Schulung Mitarbeiter ist der Grundstein, Awareness ist das Fundament.

Einbindung in digitalisierte Finanz- und Verwaltungsprozesse

Digitalisierung erhöht die Wirkung von Account-Übernahmen und Prozessmanipulation. Automatisierte Freigaben, Schnittstellen zwischen Systemen, digitale Workflows – all das bietet neue Angriffsflächen. Purchase-to-Pay und Order-to-Cash sind besonders exponiert: Lieferantenstamm, Zahlungsfreigaben, Rechnungsworkflows, Mahnwesen. Gleichzeitig bietet Digitalisierung die Chance, Sicherheit strukturell zu verankern: klare Workflows, automatisierte Kontrollen, nachvollziehbare Audit-Trails.

Prozessoptimierung und Security gehen Hand in Hand. Klare Workflows und Kontrollen reduzieren improvisierte Sicherheitslücken – E-Mail-Freigaben, Excel-Listen, Schattenprozesse. Eine Informationssicherheit Schulung Mitarbeiter ist deshalb kein Gegensatz zur Digitalisierung, sondern ihre logische Ergänzung. Sie sorgt dafür, dass digitalisierte Prozesse nicht nur effizienter, sondern auch sicherer werden.

Fragen, die CFOs und IT-Leiter stellen sollten

Bevor Sie eine Informationssicherheit Schulung Mitarbeiter einführen, sollten Sie sich zentrale Fragen stellen. Für CFOs und Finance-Verantwortliche:

- Welche Fraud- und Ausfallrisiken lassen sich realistisch reduzieren?

- Welche Kontrollen werden durch die Schulung gestärkt – Stammdaten, Freigaben, zweiter Kanal?

- Welche Nachweise und KPIs sind auditfähig und managementtauglich?

- Wie groß ist der Aufwand – Zeit pro Mitarbeitenden, Rollout, Refresh?

Für IT- und Digital-Verantwortliche:

- Welche Module sind für Microsoft 365, Identity, ERP praxisrelevant?

- Wie lässt sich das skalieren und tracken – Lernmanagementsystem, Einladungen, Erinnerungen?

- Wie verzahnt man Schulung mit Meldewegen und Incident-Prozess?

Diese Fragen helfen, die richtige Lösung zu finden – und sie erfolgreich in die Organisation zu integrieren.

Fazit: Welche Bausteine CFOs priorisieren sollten

Eine wirksame Informationssicherheit Schulung Mitarbeiter ist keine IT-Initiative, sondern ein zentrales Governance-Instrument. Sie reduziert Fraud-Risiken, stärkt interne Kontrollen, schafft Nachweise und erhöht die Handlungssicherheit aller Beteiligten. Die Priorisierung ist klar: Zahlungsbetrug und Social Engineering, Identitätsschutz und Multi-Faktor-Authentifizierung, sicherer E-Mail- und Dateiumgang, Stammdaten- und Freigabeprozesse sowie Incident-Meldung bilden das Pflichtprogramm. Ergänzende Module zu Ransomware, Collaboration-Angriffen, Lieferantenkontakt und generativer KI erhöhen die Tiefe.

Online-Formate sind besonders sinnvoll bei verteilten Teams, vielen Standorten und hohem Durchsatz in Finance-Prozessen. Sie lassen sich schnell ausrollen, flexibel anpassen und verlässlich nachverfolgen. Entscheidend ist nicht die Frage, ob Sie schulen sollten – sondern wie Sie es tun: zielgruppenspezifisch, praxisnah, messbar und nachhaltig. Wer diese Prinzipien beherzigt, verwandelt die menschliche Schwachstelle in eine wirksame Kontrollinstanz – und schützt damit nicht nur Daten, sondern auch Cashflow, Reputation und Geschäftskontinuität. Ergänzend helfen etablierte Strukturen wie ein Informationssicherheitsmanagementsystem, um Schulung, Prozesse und Kontrollen dauerhaft miteinander zu verzahnen.

Hinweis: Die Inhalte dieses Beitrags dienen ausschließlich der allgemeinen Information und stellen keine rechtliche oder steuerliche Beratung dar. Wir erbringen keine Rechts- oder Steuerberatung. Eine individuelle rechtliche Bewertung erfolgt ausschließlich durch entsprechend qualifizierte Fachpersonen.

Interesse an Consulting?

Vereinbaren Sie jetzt eine kostenlose Erstberatung und entdecken Sie, wie wir Ihr Unternehmen mit Digitalisierung voranbringen können. Unsere Expert:innen freuen sich auf Sie.